DevOps with GitLab:クイックスタート【Runner】

このクイックスタートでは、DevOps with GitLabでRunnerを作成し、GitLabに登録する方法を説明します。

この手順で作成するRunnerはShared Runnerとして登録されるため、GitLab内の全てのプロジェクトで利用できるようになります。

同様の手順でRunnerをGroup runnerやProject runner (Specific runner) として登録することも可能です。

ステップ1:Runnerの作成

DevOps with GitLabの左メニューから「Runner」を選択します。

左上の「Runner作成」を選択します。

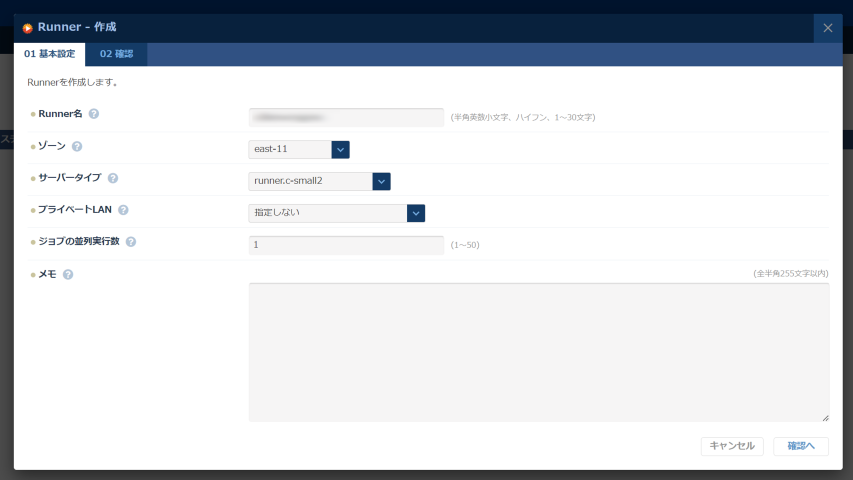

Runner名、ゾーン、サーバータイプなどを入力し、モーダル右下の「確認へ」を選択する

「02 確認」タブで設定内容を確認し「作成する」を選択します。

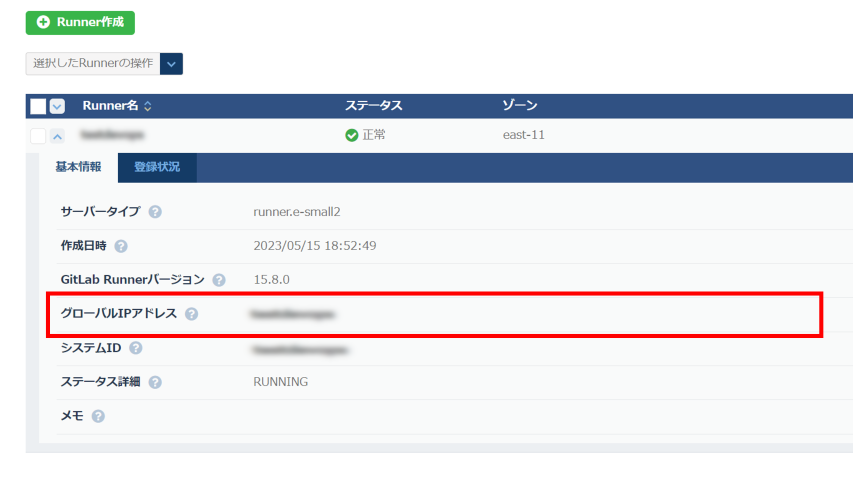

作成したRunnerの「ステータス」が「処理中」から「正常」になれば、Runnerが利用できます。

※作成する際の条件等によりRunnerが「正常」となるまでに時間のかかる場合があります。

※作成時間の目安は10分~20分程度となります。

ステップ2:DevOpsサーバーの作成

当手順では、DevOps with GitLabで作成したDevOpsサーバーにRunnerを登録する場合を例に説明します。

DevOps with GitLabでDevOpsサーバーを作成する方法はクイックスタート【DevOpsサーバー】を参考にしてください。

DevOps with GitLab以外で作成したGitLabインスタンスにRunnerを登録したい場合は適宜URLや設定方法を読み変えてください。

ステップ3:GitLabインスタンスとRunnerの疎通を行うためのファイアウォール設定変更

後ほど利用するため、Runnerの「グローバルIPアドレス」を控えます。

左メニューから「ファイアウォール」を選択します。

Runnerを登録したいDevOpsサーバーに紐づくファイアウォールグループを選択します。

選択したファイアウォールグループの「選択したファイアウォールグループの操作」ドロップダウンメニューから「INルール設定の追加」を選択します。

緑色の「+ ルール追加」を選択し、RunnerのグローバルIPアドレスからのTCP:443のINルールの許可を入力後、右下の「ルール追加」を選択します。

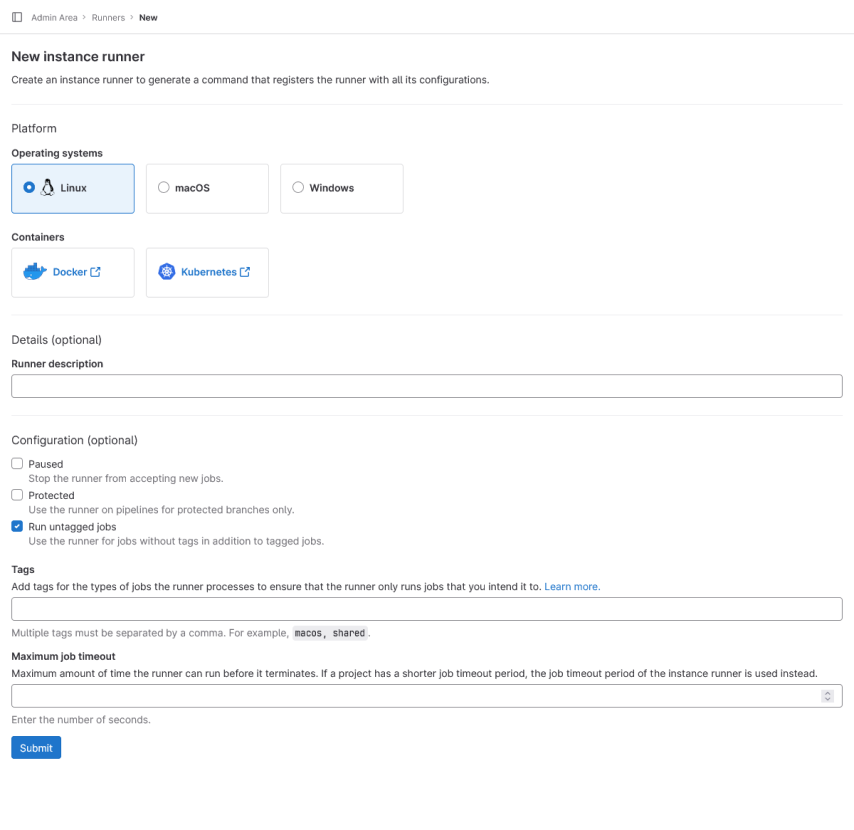

ステップ4:Runner登録トークン(Registration token)の取得

今回はShared Runnerとして登録するため、

https://${DevOpsサーバー名}.${リージョン}.gitlab.devops.nifcloud.com/admin/runnersにアクセスします。

※1.Group runner として登録する場合は、https:///${DevOpsサーバー名}.${リージョン}/groups/${Runnerを登録したいグループ名}/-/runnersにアクセスします。

※2.Project runner (Specific runner)として登録する場合は、https://${DevOpsサーバー名}.${リージョン}.gitlab.devops.nifcloud.com/${グループ名}/${Runnerを登録したいプロジェクト名}/-/settings/ci_cdのRunnersからRegistration tokenを取得できます。Register an instance runnerボタンをクリックします。上記ボタンのクリックで現れるドロップダウンから

Registration tokenを確認します。このトークンはRunner登録トークンとして後ほど使いますので控えておいてください。

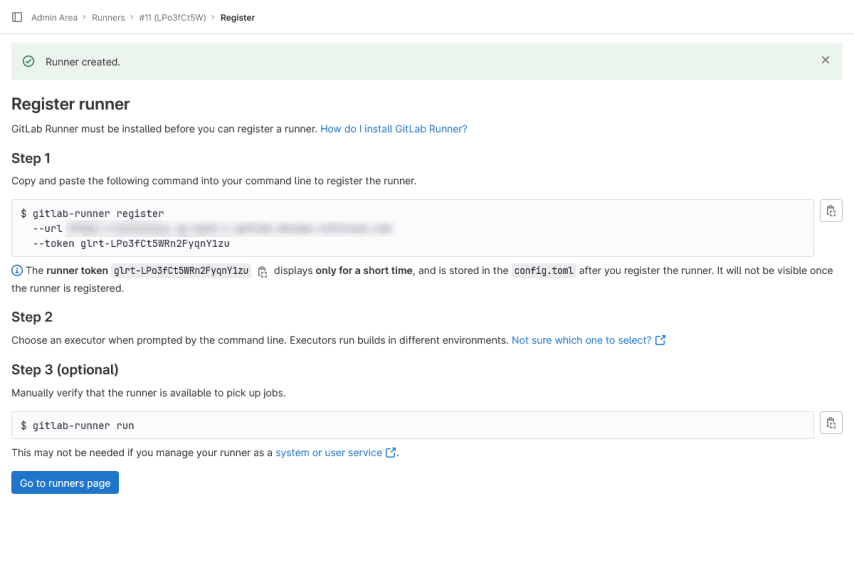

ステップ5:Runnerを登録する

左メニューから「Runner」を選択します。

登録したいRunnerを選択し、「選択したRunnerの操作」ドロップダウンメニューから「Runner登録」を選択します。

「Gitlabインスタンス種別」のドロップダウンメニューから「DevOpsサーバー」を選択します。

今回はDevOps with GitLabで作成した同一リージョンのDevOpsサーバーを利用するために「DevOpsサーバー」を選択しています。

その他のGitLabインスタンス(https://gitlab.com/、他リージョンのDevOpsサーバー、DevOps with GitLabを利用せずに作成したGitLabインスタンス等)を利用する場合は「外部GitLabインスタンス」を選択した後に、「GitLab URL」を入力します。GitLab URLのドロップダウンメニューから登録先のDevOpsサーバーのURLを選択します。

Runner登録トークンに

Registration tokenを入力します。デフォルトDockerイメージを入力します。

右下の「オプション選択へ」を選択します。

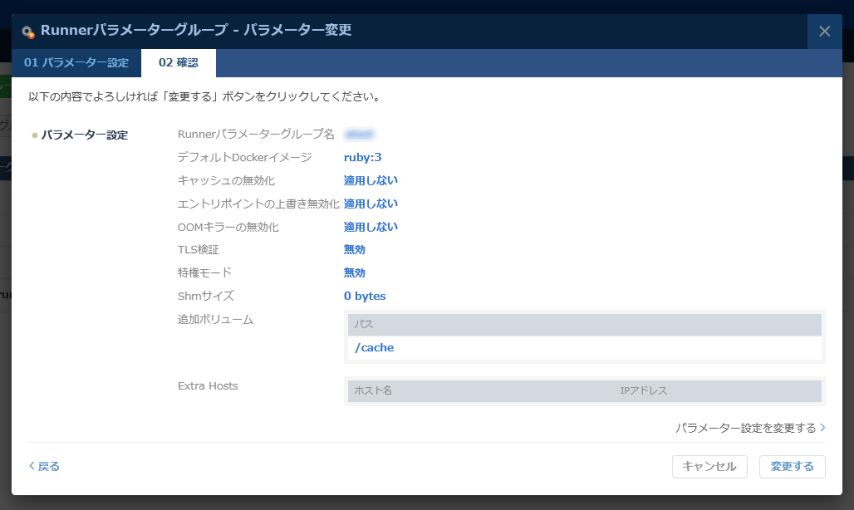

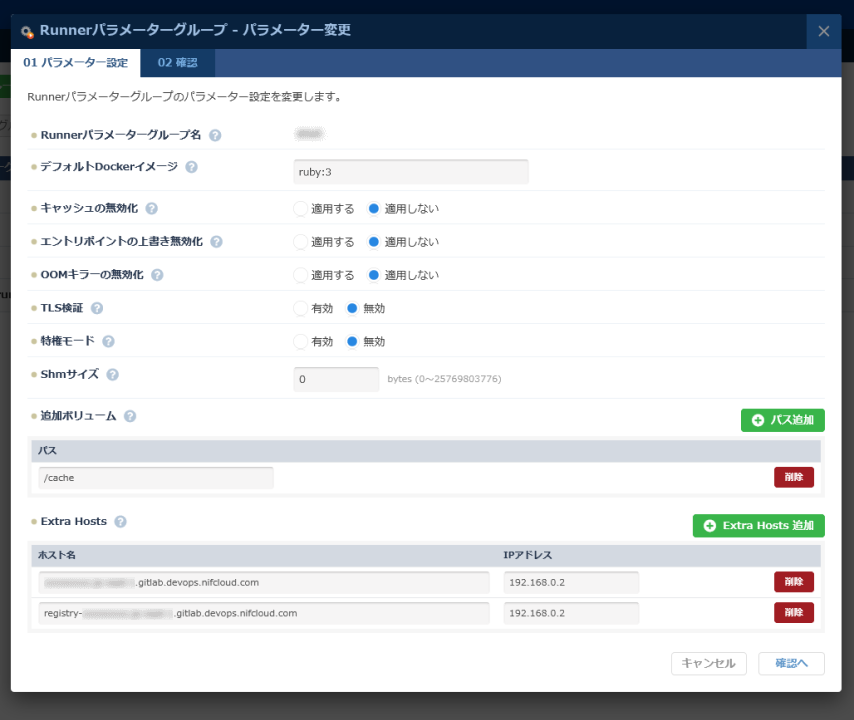

オプションを変更する場合は「02オプション設定」で変更します。今回はデフォルトの設定で登録するため、そのまま右下の「確認へ」を選択します。

※プライベートLAN経由でGiLabインスタンスに接続する場合は「Extra Hosts」を設定します。

ホスト名にhttps://${DevOpsサーバー名}.${リージョン}.gitlab.devops.nifcloud.com、IPアドレスにDevOpsサーバーのプライベートIPアドレスを入力します。

また、Container Registryを利用する場合は追加でホスト名にregistry-${DevOpsサーバー名}.${リージョン}.gitlab.devops.nifcloud.com、IPアドレスにDevOpsサーバーのプライベートIPアドレスを入力します。

「03 確認」タブで設定内容を確認し、右下の「登録する」を選択します。

登録したRunnerの「ステータス」が「処理中」から「正常」になれば、Runnerが利用できます。

https://${DevOpsサーバー名}.${リージョン}.gitlab.devops.nifcloud.com/admin/runnersにアクセスし、Runnerが登録されていることを確認します。